Akhirnya bisa update lagi catetan dimarih, biar nggak susah nyarinya klo next butuh lagi. Jadi ada case dimana kondisi existing sekarang adalah:

- 2 koneksi ISP dari arah router WAN/CN masuk ke Forti.

- Forti sudah berjalan production yg dimana sudah banyak policies, addresses, dan IP Pools

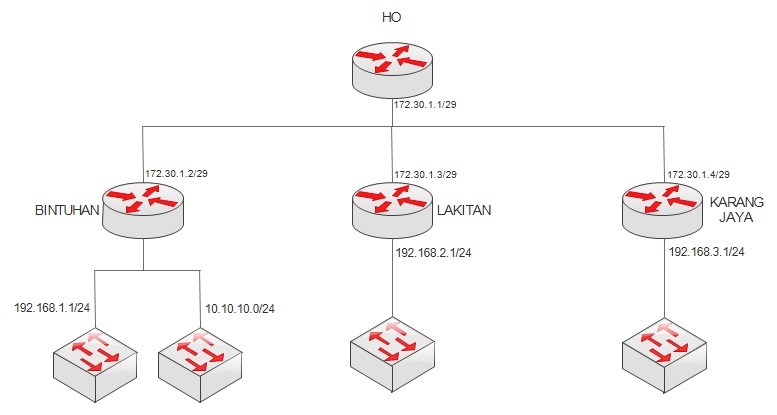

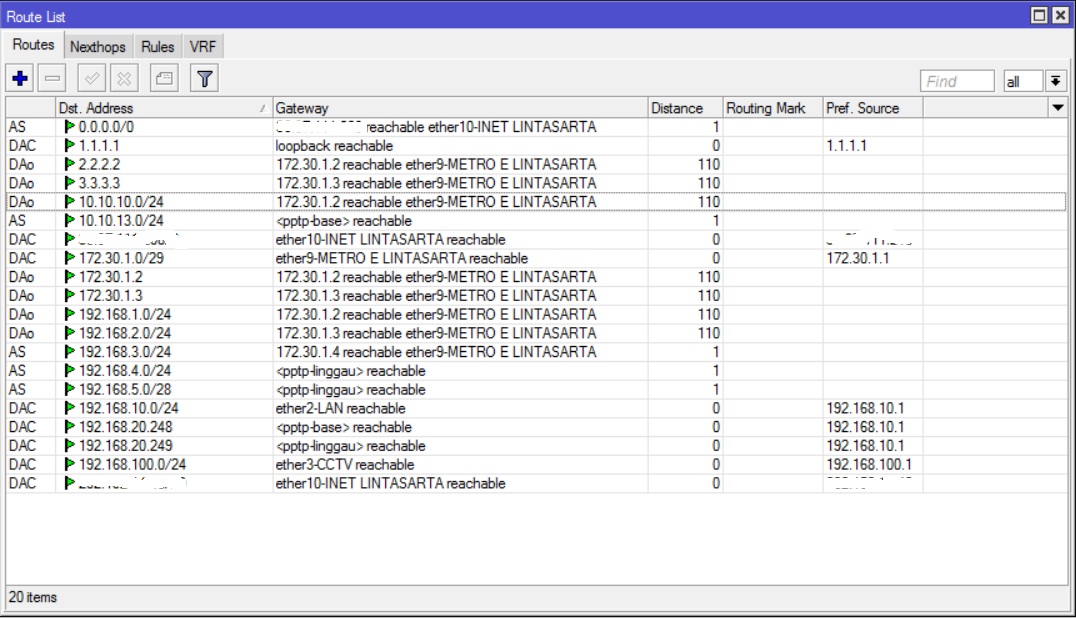

Kurang lebih topologinya seperti ini:

Goalsnya adalah: Port WAN1 dan WAN2 bisa berjalan active-active jadi ketika salah satu putus, meminimalisir downtime yang terlalu lama.

Solusinya ada 2:

- Konfigurasi SDWAN di sisi Forti ke arah WAN

- Mengaktifkan fitur Multiple Interfaces

Nah untuk opsi nomor 1, butuh banyak effort ketika ini di implementasikan ke dalam Forti kita yang sudah running production, karena banyak items yang perlu diubah interfacenya supaya mengarah ke interface SDWAN. Best practice untuk SDWAN memang harus di implementasikan di saat awal kita mau pakai Forti, jadi nggak perlu ngerubah2 lagi krn bakal ada downtime selama proses konfigurasi.

Untuk opsi nomor 2, solusi ini yg menurut gw paling masuk akal karena kita nggak perlu ada downtime dan nggak perlu effort banyak buat konfigurasinya, cukup nambahin interface WAN2 di dalam policy existing.

How to activate this feature?

ada 2 cara, via CLI atau Web GUI, kita bahas satu2 deh ya mumpung lagi niat nih ngahaha…

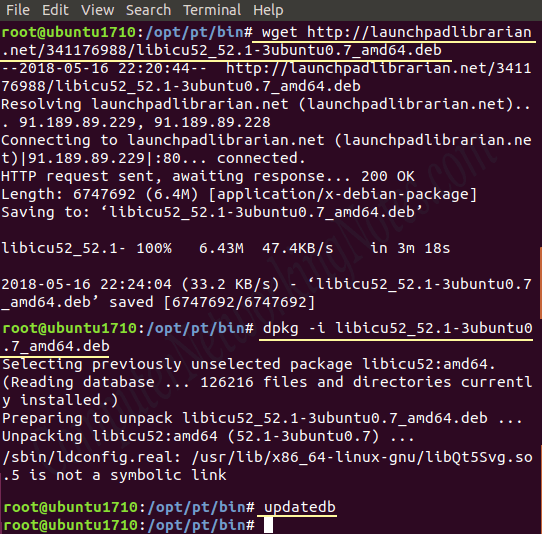

- VIA CLI

config system settings

set gui-multiple-interface-policy enable

end

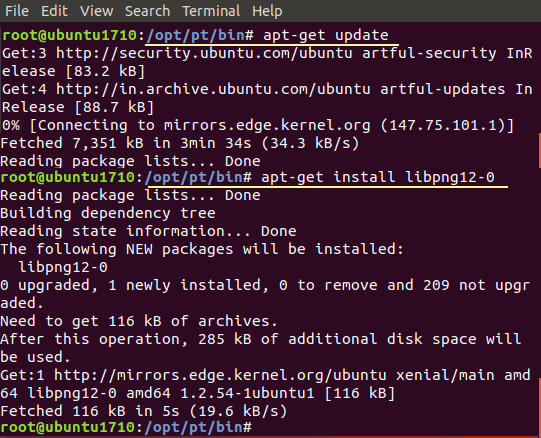

2. VIA WEBGUI

Masuk ke System -> Feature Visibility trus aktifin deh tuh “Multiple Interface Policies” nya.

Nah klo udah aktif, tinggal tambahin deh interface WAN2 (sesuai topology) di dalam policy yg udah ada.

Fungsi multiple interface policies itu apa sih?

Kurang lebih fitur ini berfungsi sebagai Failover dan HA dari sisi interface yang kita assign ke dalam policy. Dari sana tiap2 policy akan dijaga menggunakan 2 interface mengantisipasi apabila salah satu interface down.

Kekurangannya fitur ini adalah setau gw tidak bisa diatur load balancing antar interface, jadi seluruh traffic akan dilewatkan melalui interface yang berada di posisi atas (WAN1), jika ini down maka seluruh traffic akan dibelokkan melalui interface WAN2.

yahhh kurang lebih gitu dah, gw jg masih belajar hehe.. kali aja ada suhu yg mau komen atau nambahin 😛